On reçoit tous des dizaines de liens raccourcis chaque semaine. Dans des SMS, des e-mails, des posts Instagram, et meme des QR codes dans la rue. La plupart sont parfaitement inoffensifs, mais quelques-uns peuvent vous coûter très cher.

Le problème avec un lien du type bit.ly/3xYz123, c’est qu’il ne vous dit strictement rien sur sa destination. Vous ne voyez pas le nom de domaine, vous ne voyez pas si c’est en HTTPS et vous ne savez pas si c’est un site créé hier matin. Vous cliquez dans le vide.

Et c’est exactement cette opacité que les arnaqueurs exploitent depuis des années. En 2026, avec des campagnes d’attaque automatisées et des outils alimentés par l’IA, le volume de liens malveillants raccourcis a atteint des niveaux inédits. Savoir les identifier est désormais une question de bon sens numérique.

Qu’est-ce qu’un lien raccourci ?

Un lien raccourci est une URL courte générée par un service tiers qui agit comme intermédiaire. Quand vous cliquez dessus, vous passez d’abord par le serveur du raccourcisseur qui lit la destination associée, puis vous redirige. Tout ça en une fraction de seconde, avant même que la page se charge.

Les services les plus connus sont Bitly, TinyURL, Cuttly, et la version maison de Twitter/X qui génère des liens en t.co. Les plateformes créent aussi leurs propres raccourcisseurs internes.

À la base, ces outils existent pour trois raisons pratiques. Premièrement, réduire la taille des URL très longues pour les rendre partageables sur des espaces limités comme les SMS ou les anciens tweets limités à 140 caractères. Deuxièmement, rendre les liens plus lisibles visuellement. Troisièmement, et c’est là que ça devient intéressant du côté des entreprises, tracker les clics : combien de personnes ont cliqué, depuis quel pays, depuis quel appareil et à quelle heure.

Cette fonctionnalité de tracking est totalement légitime pour les marketeurs. Mais elle signifie aussi que n’importe qui peut créer un lien raccourci en trente secondes, sans s’identifier, sans vérification. Et pointer ce lien vers n’importe quelle page.

Lire Aussi : Comment scanner un QR code en toute sécurité : conseils pour éviter les arnaques

Pourquoi les arnaqueurs adorent les liens raccourcis

La réponse est simple : le raccourcisseur fait le travail de camouflage à leur place.

Imaginez que vous receviez un e-mail prétendument de votre banque avec ce lien : https://credit-agricole-espace-client-securise.fraude-domaine.ru/login. Vous le verriez immédiatement. Personne ne clique là-dessus.

Maintenant mettez ce même lien derrière un bit.ly/CA-connexion, et tout change. L’URL paraît courte, propre, sans signe évident de danger. Et le vrai nom de domaine est complètement invisible jusqu’au moment où vous avez déjà chargé la page.

Les attaquants ont également compris que les liens raccourcis compliquent la détection automatisée. Les filtres anti-spam et les logiciels de sécurité analysent les URLs. Quand l’URL est raccourcie, le filtre doit d’abord la résoudre, c’est-à-dire suivre la redirection, avant de savoir ce qu’il y a derrière. Certains systèmes ne le font pas, ou pas assez vite.

Enfin, les raccourcisseurs permettent de modifier la destination d’un lien après sa diffusion. Un attaquant peut envoyer un lien qui pointe vers un site innocent au moment de l’envoi, passer les filtres sans problème, puis le rediriger vers la page de phishing une heure plus tard quand les destinataires commencent à cliquer. C’est une technique documentée et de plus en plus utilisée.

Les risques derrière un lien raccourci malveillant

Voici ce que peuvent cacher les liens raccourcis :

Le phishing et le vol de mots de passe

C’est l’utilisation la plus fréquente. Le lien vous amène sur une copie quasi parfaite d’un site connu : votre banque, La Poste, Ameli, Amazon, Microsoft, Netflix. La page demande vos identifiants. Vous les saisissez. Ils partent directement chez l’attaquant, qui a parfois mis en place une redirection automatique vers le vrai site juste après, pour que vous ne réalisiez rien.

L’Anti-Phishing Working Group a rapporté que 2025 a été une année record en volume d’attaques phishing, et que les liens raccourcis y jouent un rôle central dans la diffusion.

Les téléchargements de malware automatiques

Certains liens ne cherchent même pas à vous faire saisir quoi que ce soit. Arriver sur la page suffit. Des scripts exploitent des failles dans votre navigateur ou votre système d’exploitation pour télécharger silencieusement un fichier malveillant : ransomware, spyware, keylogger, cheval de Troie. Les appareils non mis à jour sont particulièrement vulnérables à ce type d’attaque qu’on appelle le drive-by download.

La fraude financière directe

Des liens raccourcis peuvent mèner vers de fausses pages de paiement, des plateformes d’investissement frauduleuses, ou des boutiques en ligne qui prennent votre argent et n’envoient rien. Le raccourcisseur masque le fait que l’URL de la page de paiement n’a aucun rapport avec la boutique que vous croyez visiter.

Les chaînes de redirections multiples

C’est une technique plus sophistiquée. Le lien raccourci ne mène pas directement au site malveillant. Il passe par deux, trois, quatre domaines intermédiaires avant d’arriver à destination. Chaque saut rend le traçage plus difficile, collecte parfois des données sur votre appareil et votre localisation, et permet de servir des contenus différents selon le profil détecté. Depuis un scanner de sécurité, la chaîne semble propre. Depuis votre téléphone, elle vous amène sur la page piège.

La collecte de données passive

Même sans phishing ni malware, cliquer sur certains liens raccourcis peut suffire à transmettre des informations : votre adresse IP, votre type d’appareil, votre navigateur, votre système d’exploitation, votre localisation approximative. Ces données sont ensuite revendues ou utilisées pour des attaques ciblées ultérieures.

Lire Aussi : SMS indésirables : que faire pour s’en débarrasser en 2026

Où ces liens raccourcis circulent le plus ?

Voici les situations où vous devez redoubler de vigilance lorsque vous avez affaire à des liens raccourcis.

SMS et messagerie mobile

Le SMS reste le canal préféré des campagnes de smishing (phishing par SMS). Les prétextes les plus courants en France : une notification de colis en attente de Colissimo ou Chronopost, un remboursement de l’Assurance Maladie, une alerte de sécurité de votre opérateur, ou un avis de contravention. Le format court du SMS se marie parfaitement avec un lien raccourci, et le contexte mobile pousse à cliquer vite sans réfléchir.

E-mails marketing et phishing

Les deux utilisent des liens raccourcis pour le tracking. Le problème, c’est qu’ils se ressemblent visuellement. Un e-mail de phishing bien conçu est quasiment identique à une vraie newsletter. La seule différence visible est parfois l’adresse e-mail de l’expéditeur, pas le lien lui-même.

Réseaux sociaux et messageries instantanées

Twitter/X, Facebook, Instagram, LinkedIn, WhatsApp, Telegram : les liens raccourcis circulent partout. Ce qui aggrave le risque sur ces plateformes, c’est que les liens peuvent venir de comptes compromis appartenant à des personnes que vous connaissez. Un message d’un ami avec un lien et la phrase “regarde ça, c’est fou” mérite autant de méfiance qu’un SMS d’un inconnu si le contexte paraît bizarre.

QR codes dans l’espace public

Le QR code encode une URL, souvent raccourcie. On en voit sur des affiches, des menus de restaurant, des tickets, des emballages. L’attaque par QR code, baptisée quishing, consiste à coller un faux QR code par-dessus un vrai, ou à placer un QR code frauduleux dans un contexte qui inspire confiance. Vous scannez, vous êtes redirigé, et vous ne voyez jamais l’URL réelle avant d’être sur la page.

Comment vérifier un lien raccourci ?

Avant de cliquer, il vaut mieux prendre quelques secondes pour vérifier ce que cache réellement un lien raccourci. Voici ce qu’il faut faire étape par étape :

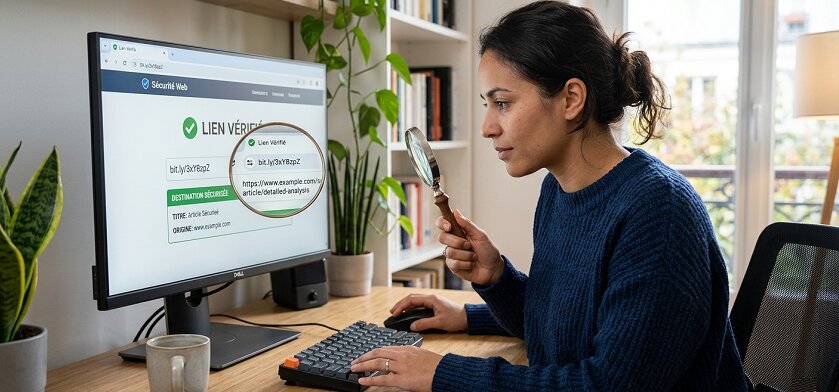

Étape 1 : Expander le lien sans le visiter

C’est le premier réflexe à avoir. Des services en ligne comme CheckShortURL, Unshorten.It, ou ExpandURL prennent le lien raccourci et vous affichent la destination réelle sans que vous ayez à vous y rendre. Vous pouvez voir l’URL complète, analyser le nom de domaine, et décider si ça mérite d’aller plus loin.

Certains raccourcisseurs proposent aussi une fonctionnalité native. Sur Bitly, ajouter un + à la fin du lien (bit.ly/exemple+) affiche une page de prévisualisation avec la destination et quelques statistiques. TinyURL propose une option similaire via leur page de prévisualisation.

Étape 2 : Scanner l’URL avec un outil de réputation

Une fois que vous avez l’URL réelle, collez-la dans VirusTotal. Cet outil interroge simultanément une soixantaine de moteurs antivirus et de bases de données de réputation, et vous donne un verdict clair. Google Safe Browsing propose un outil similaire, directement intégré dans Chrome et accessible via leur API publique.

Ces scanners ont une limite : ils sont efficaces sur les menaces connues et indexées. Un domaine créé il y a quelques heures n’apparaîtra dans aucune base de données. Ça ne veut pas dire qu’il est sûr.

Étape 3 : Vérifier l’âge et la réputation du domaine

Quand vous avez le nom de domaine de destination, faites une recherche WHOIS. Des outils comme Whois.domaintools.com ou ICANN Lookup vous donnent la date de création du domaine. Un domaine qui a deux jours et qui prétend être le site de La Banque Postale, ça ne tient pas la route.

Regardez aussi l’extension du domaine. Un lien vers ameli-remboursement.top ou credit-agricole.xyz devrait vous alerter immédiatement, peu importe ce qu’il y a avant et après le nom.

Étape 4 : Observer la chaîne de redirections

Certains expanders montrent non seulement la destination finale mais aussi tous les domaines intermédiaires. Si un lien raccourci passe par 5 domaines différents avant d’arriver quelque part, c’est anormal. Les redirections légitimes se comptent généralement sur les doigts d’une main, souvent une seule.

Regardez aussi la vitesse. Dans votre navigateur, si les redirections s’enchaînent trop rapidement pour lire les URLs dans la barre d’adresse, c’est intentionnel. Les attaquants comptent sur cette vitesse pour que vous ne voyiez rien.

Étape 5 : Vérifier le HTTPS, mais sans s’y fier aveuglément

Le cadenas dans la barre d’adresse signifie que la connexion entre votre navigateur et le serveur est chiffrée. Ça ne dit rien sur les intentions du site. Obtenir un certificat SSL gratuit via Let’s Encrypt prend cinq minutes et s’applique à n’importe quel domaine, y compris les plus frauduleux. Un site de phishing en HTTPS reste un site de phishing.

Lire Aussi : 6 erreurs que vous faites avec votre VPN (et comment les corriger)

Ce que les vérifications manuelles ne peuvent pas détecter

Soyons précis sur les limites de ces méthodes :

- Les liens à durée de vie courte : certaines campagnes créent des milliers de liens uniques, les utilisent pendant quelques heures, et les abandonnent avant qu’ils soient signalés. Le scanner de réputation ne les connaît pas encore.

- Les destinations qui changent après diffusion : comme évoqué plus haut, un attaquant peut pointer son lien raccourci vers un site neutre au moment de l’envoi, puis modifier la destination une fois les filtres passés. Votre vérification manuelle montre quelque chose de propre. La réalité est différente.

- Les pages qui se comportent différemment selon le visiteur : des systèmes de détection d’environnement permettent aux pages malveillantes de reconnaître les outils de scan et d’afficher un contenu inoffensif. Depuis un crawler de sécurité, la page est blanche. Depuis votre téléphone, elle reproduit le site de votre banque.

- Le facteur temps : toutes ces vérifications prennent du temps. Dans un contexte mobile où on clique vite, entre deux réunions ou en marchant dans la rue, personne ne va copier-coller un lien dans trois outils différents avant de l’ouvrir.

Ce qu’il faut faire si vous avez cliqué sur un lien suspect

Si vous réalisez après coup que le lien était peut-être malveillant, voici ce qu’il faut faire dans l’ordre :

- Ne saisissez aucun identifiant si une page de connexion s’est ouverte. Fermez immédiatement l’onglet.

- Si vous avez déjà saisi vos identifiants quelque part, changez votre mot de passe immédiatement depuis un autre appareil ou un autre réseau, en allant directement sur le site officiel. Prévenez votre banque si des informations bancaires ont été saisies.

- Lancez un scan complet de votre appareil avec votre antivirus. Si vous n’en avez pas, c’est le moment d’en installer un.

- Vérifiez les accès récents à vos comptes importants (messagerie, banque, réseaux sociaux) pour détecter toute connexion inhabituelle.

- Activez l’authentification à deux facteurs sur tous les comptes importants si ce n’est pas déjà fait. C’est la mesure la plus efficace pour limiter les dégâts même si un mot de passe a été compromis.

Les bons réflexes à installer durablement

Ne suivez jamais un lien raccourci pour vous connecter à un service. Si vous recevez un lien vous demandant de vous connecter à votre espace bancaire, votre messagerie, ou n’importe quel compte, ouvrez un nouvel onglet et tapez l’adresse officielle vous-même. Ce réflexe seul neutralise la grande majorité des attaques phishing.

Traitez tout lien non sollicité avec méfiance par défaut, qu’il vienne d’un inconnu ou d’un contact. Un compte compromis peut envoyer des liens malveillants sans que son propriétaire le sache.

Méfiez-vous du contexte qui crée l’urgence. “Votre colis sera retourné demain si vous ne confirmez pas”, “Votre compte sera suspendu dans 24h”, “Remboursement disponible pendant 48h”. Cette pression est une technique de manipulation classique pour vous faire cliquer sans réfléchir.

Mettez à jour votre navigateur et votre système d’exploitation. Les attaques par drive-by download exploitent des failles connues et corrigées. Un système à jour est beaucoup moins vulnérable.

Sur mobile, prenez l’habitude d’appuyer longuement sur un lien plutôt que de taper dessus directement. La plupart des applications affichent alors une prévisualisation de l’URL complète et proposent de la copier. Ça vous donne quelques secondes pour lire le nom de domaine avant d’aller plus loin.

Lire Aussi : Scams et faux produits : les publicités qui rapporte des milliards à Meta

Conclusion

Un lien raccourci n’est pas dangereux par nature. Des millions de liens Bitly et TinyURL sont parfaitement légitimes et utilisés quotidiennement par des entreprises sérieuses.

Le problème, c’est que ce format rend la vérification impossible à première vue. Et dans un environnement où les attaques sont automatisées, nombreuses, et de plus en plus sophistiquées, l’opacité d’un lien raccourci est un avantage structurel pour l’attaquant.

Les outils d’expansion et les scanners de réputation sont des aides utiles, mais ils ne couvrent pas tous les cas, loin de là. La ligne de défense la plus solide reste comportementale : ne pas cliquer par réflexe, ne jamais saisir ses identifiants après une redirection, aller directement sur les sites officiels pour se connecter.

Ces réflexes ne prennent pas plus de dix secondes chacun. Et ils peuvent vous éviter des semaines de complications.